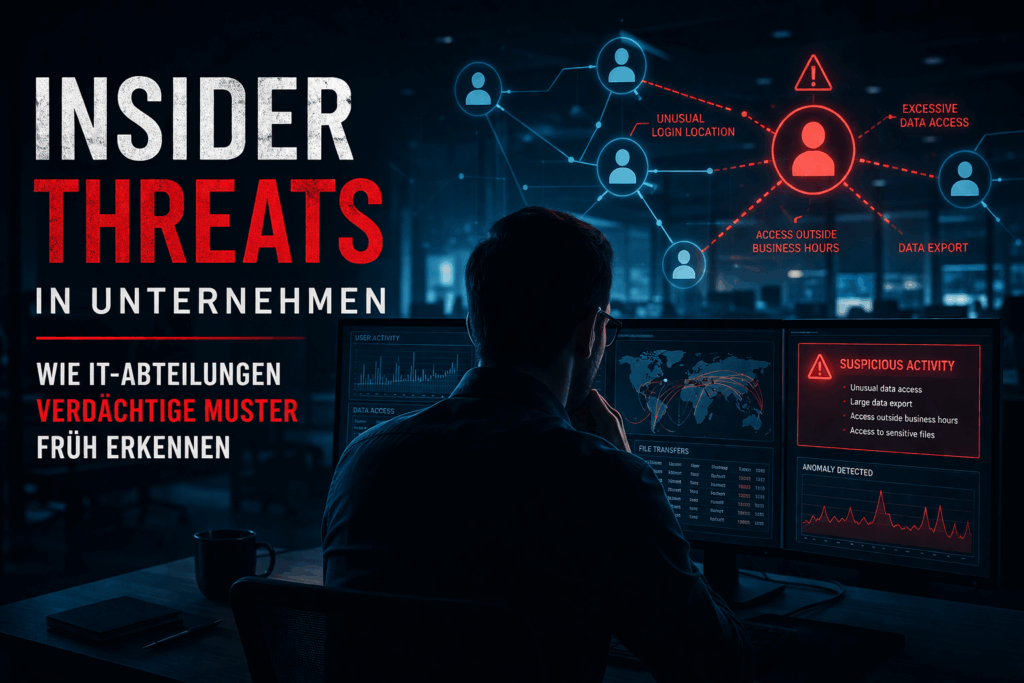

Insider Threats in Unternehmen: Wie IT-Abteilungen verdächtige Muster früh erkennen

Insider Threats gehören zu den schwersten Sicherheitsrisiken im Unternehmen, weil sie selten mit lautem Alarm beginnen. Oft entstehen sie schleichend, mitten im normalen Betrieb, zwischen alltäglichen Zugriffsrechten, Routineprozessen und vertrauten Arbeitsabläufen. Gerade deshalb spielt die IT-Abteilung eine zentrale Rolle. Sie sieht Systeme, Berechtigungen und Verhaltensmuster im Zusammenhang. Wer verdächtige Veränderungen früh erkennt, kann Schäden begrenzen, Beweise sauber sichern und Eskalationen verhindern, bevor aus einem internen Verdacht ein handfester Sicherheitsvorfall wird.

Warum Insider Threats so schwer zu erkennen sind

Interne Bedrohungen wirken auf den ersten Blick häufig unscheinbar. Im Gegensatz zu klassischen Angriffen von außen nutzen sie bestehende Zugänge, vertraute Geräte und legitime Prozesse. So kann ein Datenexport leicht wie ein gewöhnlicher Arbeitsschritt erscheinen. Selbst ein ungewöhnlicher Login bleibt oft unbemerkt, wenn das betreffende Konto grundsätzlich berechtigt ist. Ebenso lässt sich das Kopieren sensibler Dateien auf einen Cloudspeicher oder ein privates Endgerät nicht immer sofort als Regelverstoß erkennen.

Genau darin liegt das Problem: Insider handeln nicht zwingend mit spektakulären Methoden, sondern häufig mit Wissen über Abläufe, Zuständigkeiten und Schwachstellen. Die IT-Abteilung darf deshalb nicht nur auf technische Einzelereignisse schauen, sondern muss Muster bewerten. Relevanz entsteht meist erst durch den Zusammenhang mehrerer Auffälligkeiten. Dazu gehören plötzliche Zugriffe außerhalb der üblichen Arbeitszeiten, abrupte Wechsel im Datenvolumen, ungewöhnliche Bewegungen zwischen Abteilungen oder ein stark verändertes Verhalten bei Berechtigungsanfragen. Besonders heikel sind Konstellationen, in denen fachlicher Druck, persönliche Unzufriedenheit oder ein bevorstehender Arbeitsplatzwechsel hinzukommen. Solche Faktoren liefern allein noch keinen Beweis, sie erhöhen aber das Risiko.

Frühwarnung gelingt daher nur, wenn technische Signale, organisatorische Informationen und klare Prüfprozesse zusammenspielen. Wer nur auf den einzelnen Alarm blickt, übersieht häufig das eigentliche Muster hinter dem Vorfall.

Welche verdächtigen Muster in der Praxis besonders ernst genommen werden sollten

Auffällige Muster lassen sich in vielen Unternehmen deutlich früher erkennen, als oft angenommen wird. Entscheidend ist, dass die IT nicht nur nach bekannten Schadsignaturen sucht, sondern nach Abweichungen vom Normalzustand. Wenn etwa ein Mitarbeiter plötzlich auf Projekte, Kundendaten oder Entwicklungsbereiche zugreift, die bislang keine Rolle gespielt haben, entsteht ein belastbarer Prüfhinweis. Ähnlich kritisch sind massenhafte Downloads kurz vor dem Ausscheiden aus dem Unternehmen, wiederholte fehlgeschlagene Anmeldungen an internen Systemen, auffällige Nutzung von Remote-Zugängen oder das Umgehen bestehender Freigabewege. Auch kleine Unregelmäßigkeiten verdienen Aufmerksamkeit, wenn sie sich verdichten. Wer mehrfach versucht, Protokollierung zu umgehen, Dateien umzubenennen, Daten in untypische Formate zu exportieren oder Logspuren zu minimieren, zeigt ein Muster, das nicht mehr mit Routine erklärt werden kann.

In besonders sensiblen Fällen reicht eine rein technische Analyse nicht aus. Wenn zugleich personelle Konflikte, der Verdacht auf Wettbewerbsverstöße oder unklare Nebentätigkeiten im Raum stehen, kann eine externe und rechtskonforme Prüfung sinnvoll sein. Beispielsweise kann eine auf Wirtschaftsfälle spezialisierte Detektei in Hannover dazu beitragen, eine objektive Gesamtbewertung zu erhalten. Auf dieser Grundlage lassen sich gesicherte Entscheidungen treffen, ohne vorschnelle oder unhaltbare Unterstellungen zu formulieren.

Warum technische Überwachung allein nicht ausreicht

Viele Unternehmen investieren in SIEM-Systeme, Endpoint Detection, Data Loss Prevention und Zugriffsprotokollierung. Diese Werkzeuge liefern wichtige Signale, aber sie lösen das Problem nicht automatisch. Ein Alarm ohne Kontext bleibt oft folgenlos, während ein unauffälliger Vorfall mit guter Tarnung durch das Raster fällt. Effektive Früherkennung beginnt deshalb nicht bei der Tool-Auswahl, sondern bei der Frage, welches Normalverhalten im Unternehmen überhaupt bekannt ist. Nur wenn typische Zugriffspfade, Arbeitszeiten, Rollenprofile und Datenflüsse sauber dokumentiert sind, lassen sich belastbare Abweichungen identifizieren.

Gleichzeitig braucht die IT-Abteilung klare Regeln für Eskalation, Prüfung und Dokumentation. Wer bewertet einen Verdacht? Welche Logs dürfen zusammengeführt werden? Wann wird die Personalabteilung eingebunden, wann die Rechtsabteilung, wann das Management? Ohne solche Leitplanken entsteht schnell Unsicherheit. Dann handeln Teams entweder zu spät oder zu hart. Beides schadet. Zu spätes Handeln lässt Schäden wachsen, überzogene Reaktionen gefährden Vertrauen und können rechtliche Probleme auslösen. Deshalb muss die technische Sicht immer mit Governance verbunden werden. Protokolle müssen vollständig, manipulationssicher und nachvollziehbar sein. Zugriffsrechte dürfen nicht historisch mitwachsen, sondern müssen regelmäßig bereinigt werden.

Besonders wirksam ist ein Ansatz, der Risikoindikatoren laufend mit Rollenwissen verknüpft. Ein Datenexport aus einem Admin-Konto ist anders zu bewerten als derselbe Export aus einer Marketingrolle. Gute IT-Sicherheit erkennt deshalb nicht nur, dass etwas passiert ist, sondern auch, warum es im konkreten Umfeld ungewöhnlich ist.

Wie Unternehmen eine Kultur der Wachsamkeit schaffen, ohne Misstrauen zu normalisieren

Früherkennung funktioniert langfristig nur, wenn sie nicht als verdeckte Dauerüberwachung wahrgenommen wird. Unternehmen brauchen eine Sicherheitskultur, die Verantwortung stärkt, statt pauschales Misstrauen zu säen. Das gelingt durch Transparenz, klare Regeln und nachvollziehbare Prozesse. Mitarbeitende müssen wissen, welche Daten aus Sicherheitsgründen protokolliert werden, welche Schutzinteressen dahinterstehen und wie mit Verdachtsfällen umgegangen wird.

Gleichzeitig sollte die IT-Abteilung eng mit Führungskräften, HR, Compliance und Datenschutz zusammenarbeiten. Insider-Risiken entstehen selten rein technisch. Häufig gehen ihnen Konflikte, Frustration, Drucksituationen oder fehlende Trennung von Zuständigkeiten voraus. Eine reife Organisation erkennt solche Spannungen früh, ohne voreilig zu urteilen. Dazu gehören saubere Offboarding-Prozesse, das sofortige Anpassen von Berechtigungen bei Rollenwechseln, Vier-Augen-Prinzipien in sensiblen Bereichen und klare Meldewege für Auffälligkeiten.

Ebenso wichtig ist die Qualität der internen Kommunikation. Wenn Sicherheitsmaßnahmen verständlich erklärt werden, sinkt die Wahrscheinlichkeit, dass Schutzmechanismen als Schikane empfunden oder bewusst umgangen werden. IT-Teams leisten hier mehr als reine Systempflege. Sie schaffen Strukturen, in denen Anomalien sichtbar werden und fair geprüft werden können. Genau dieser nüchterne, prozessorientierte Ansatz erhöht die Sicherheit spürbar. Er verhindert übereilte Schuldzuweisungen, stärkt die Beweissicherheit und hilft dabei, echte Risiken von bloßen Missverständnissen zu unterscheiden.